Routerboard: Porovnání verzí

(MD5 v OSPF) |

|||

| Řádek 141: | Řádek 141: | ||

'''Tip:''' Nezapomeňte v <IP-Routing-OSPF-Interface-Setting> zapnout <Redistribute Connected Routes> a <Redistribute Static Routes> jako <as type 1> jinak vám to nepůjde a budete dumat nad tím kde jste napsal blbě IP či nad jinejma věcma. :) Shorny | '''Tip:''' Nezapomeňte v <IP-Routing-OSPF-Interface-Setting> zapnout <Redistribute Connected Routes> a <Redistribute Static Routes> jako <as type 1> jinak vám to nepůjde a budete dumat nad tím kde jste napsal blbě IP či nad jinejma věcma. :) Shorny | ||

| + | |||

| + | ==Nstreme== | ||

| + | [[5Ghz_Nstreme]] | ||

==Linux do Routerboardu řady 5xx== | ==Linux do Routerboardu řady 5xx== | ||

Verze z 15. 3. 2008, 22:20

Obsah

- 1 Nastavení routerboardu

- 1.1 První střípky co je potřeba

- 1.2 Připojení na RB

- 1.3 Nahrání nového Firmware

- 1.4 Nahrání firmware do mikrotiku pomocí konzole přes seriový port.

- 1.5 Nastavení IP adres

- 1.6 Nastavení routování pomocí OSPF

- 1.7 Bridge

- 1.8 Grafy

- 1.9 Nastavení času

- 1.10 Wireless

- 1.11 Vypnutí automatického vypínání (wireless) interfaců

- 1.12 DHCP Relay

- 1.13 DHCP Server, Client

- 1.14 MAC filter

- 1.15 Veřejné IP

- 1.16 Nstreme

- 1.17 Linux do Routerboardu řady 5xx

- 1.18 Doporuceni

- 2 Nastaveni RB s Beta FW jako bridge clienta

- 3 Nastaveni dvou routerboardu do plne transparentniho bridge

Nastavení routerboardu

První střípky co je potřeba

Jednak je pro konfiguraci potřeba si uvědomit, že routerboard (dal jen RB) nema defaultní IP adresu a dá se tedy konfigurovat jen přes seriovou konzoli nebo přes winbox

- ke stažení winbox zde winbox.exe na INwifi

Připojení na RB

Pomocí Winbox

V tomhle programu (winbox) si vyberete pomocí trojtečky zařízení a jednoduše se na něj připojíte, v defaultu je

login: admin password je prázdné

Pomocí seriové konzole

RB je defaultně nastaven na automatickou rychlost, 8bit, parity none, 1 stop bit, hardwarove rizeni toku Jde to i pres hyperterminal ve win, pokud mate zaplou emulaci VT100J V Linuxu asi jakykoliv terminal, napriklad screen

Nahrání nového Firmware

Na stránkách Mikrotiku (http://www.mikrotik.com/) v sekci download stáhnete nejnovější firmware pro váš RB (nejlépe celý balíček - Combined RouterOS package). Do RB se přihlásíte pomocí winboxu, otevřete menu Files a nahrajete tam stáhnutý firmware (přetáhnutím FW do okna winboxu). Následně dáte Reboot a RB si automaticky sám přehraje nový firmware do paměti.

Nahrání firmware do mikrotiku pomocí konzole přes seriový port.

Připojte routerboard pomocí null-modem kabelu s pc a zároveň kříženým kabelem s pc. nebo normálním přez switch.

Hyperterminálem ve windows s nastavením 8bit, parity none, 1 stop bit, hardwarové řízení toku, zapnout emulaci VT100J se připojíte k routrerboard a date reboot.

do 1 dne vteřiny musíte zmačknout jakoukoliv kavesu aby jste se dostali do inicializačního menu

Zmačkněte o pro výběr,odkud má rb bootavat potom e pro boot z ethernetu a x kem vyskocite ven z menu.

Na pocitaci si nastavte na ethernet adapteru ip adresu 172.16.0.10 stahnete si utilitu netinstall http://www.mikrotik.com/download/netinstall.zip Kliknete na net booting a zadejte 172.16.0.11. - rebootujte rb nastartuje vam z vytvoreneho pxe serveru. Stahnete *.npk soubor pro vas rb a provedte firmware upgrade(downgrade) - kliknete na detekovany rb a install.

Pro dokonceni se presunte do hyperterminalu a restartujte rb

do 1 dne vteřiny musíte zmačknout jakoukoliv kavesu aby jste se dostali do inicializačního menu

Zmačkněte o pro výběr,odkud má rb bootavat potom o pro boot z NAND a x kem vyskocite ven z menu.

Pokud neni nastavena v mikrotiku zadna ip adresa zalogujte se do mikrotiku - pri startu rb nemackejte v serial konzoli zadnou klavesu a postupujte podle navodu nize - Nastaveni ip adresy

Nastavení IP adres

Pak už v interfaces nastavíte aktivní zařízení, v IP/addresses nastavíte IP adresy tímto způsobem

address 10.107.x.y/z network ponechte prázdný, vyplní se sám broadcast ponechte prázdný, vyplní se sám interface vyberte zařízení kterému tuto IP nastavujete

Pokud zadáte adresu způsobem 10.107.x.y./z tak se vám do IP/routes přidají samy základní řádky rout. Můžete se tedy na RB pomocí winbox připojit na IP, už né na MAC.

Nastavení routování pomocí OSPF

v Routing/ospf

- na záložce interfaces nastavte cost, priority, hello intervaly a dead intervaly. Typ site nechte broadcast. Authentication key ponechte prázdný. Takto nastavte všechny ifacy co máte a používáte.

- Na záložce networks přidejte vámi routované subnety, tedy všechny subnety co máte na interfacich. Nechte jako area backbone.

- Na záložce areas by měla být backbone area jako přednastavená, ujistěte se, že je konfigurována takto

name backbone area ID 0.0.0.0 type default translator role translate candidate authentication none default cost 1

To by mělo být pro začátek vše aby to routovalo a chodilo. Zda máte routy v systému si ověříte v kartě IP/rotues

Bridge

V menu Bridge|Bridges přidáme konkrétní bridge. Jednotlivé interfacy do bridge začleníme v menu Bridge|Ports.

Grafy

Tools|Graphing přidáme v záložce Queue Rules zaznamenávání grafů, kde bude vybráno all (kreslení všech vytvořených grafů), rozsah 10.107.0.0/16 a Store on disk bude zapnuto. Stejně tak postupujeme i v záložkách Interface Rules a Resource Rules. V menu Queues teč můžeme přidávat jednotlivé uživatele (do Target address zadáme vždy všechny IP adresy daného uživatele).

Nastavení času

RouterBoard nemá žádnou paměť pro uchování času, když nemá napájení. Proto po každém rebootu chvíli trvá, než si načte správný čas. Načítání času z NTP serveru nastavíme v System|NTP Client. Mode zvolíme unicast a servery například 10.107.4.100 a 10.107.3.1. Následně dáme apply a enable. V System|Clock ještě zvolíme správné časové pásmo. Jakmile bude v tomto menu svítit zeleně kontrolka DST Active, tak vše funguje jak má a RB má správně nastavený čas podle NTP serveru.

Wireless

Ve Wireless vybereme libovolný interface a v menu Advanced je položka Antenna Mode. Tady se ovládá, který pin z miniPCI karty se bude používat (krajní pin je pro antenna b a ten pin více do středu karty je antenna a).

Vypnutí automatického vypínání (wireless) interfaců

RB má takovou funkci, kdy kontroluje, jestli wireless interface má připojené stanice. Pokud ne, interface shodí. Jenže pokud je k tomuto interfacu přes bridge připojen například ethernet, shodí i jej. To může být někdy poměrně ošemetné. Pokud RouterBoard vypne wireless interface tak ho shodí kompletně, že ani nevysílá. Alespoň tak se mi to jevilo na mém Ap. Tato funkce se dá vypnout přes telnet zpusobem:

Přihlásíme se telnetem do RB. Pomocí TAB (nechť Vaše vodítko) doskáčeme až do interface->wireless zde je potřeba, abychom si nechali vypsat seznam wireless karet, co tam máme. RB nás jinak dál nepustí. To uděláme příkazem print.

Z výpisu si vybereme wlan, u kterého chceme zrušit automat.vypínání a zadáme příkaz set X (číslo) + TAB - tam vybereme disable-running-check=yes

a je to hotovo.

Pozor Při psaní tohoto návodu a zkoušení na RB na BydLu se mi povedlo vypnout cely bridge (wlan1 + eth1). Není disable, jako disable :).

DHCP Relay

Je potřeba si doinstalovat DHCP balíček (System/Packages -> DHCP balíček -> enable -> Reboot).

V menu IP/DHCP Relay přidáme nový relay, interface zvolíme takový, na kterém budeme chtět automaticky přidělovat IP adresy, a DHCP Server je IP adresa počítače, na kterém se kontroluje MAC adresa (a podle toho se (ne)přidělí IP). Víc není potřeba nastavovat, ve Status můžete kontrolovat, zda o IP adresu někdo žádá nebo zda byla někomu přidělena (Requests-Responses).

DHCP Server, Client

Je potřeba si doinstalovat DHCP balíček

System/Packages/dhcp

pak už pod IP/DHCP Server, Client nastavit co je potřeba.

Pro DHCP Server je pod tlačítkem Setup jednoduchý průvodce.

MAC filter

Pod Wireless tlačítkem vyberte wifi kartu, na které má běžet MAC filter. V záložce wireless stačí vypnout Default Authenticate ve spodní části okna. Připojí se tak pouze klienti co jsou uvedeni ve Wireless/Access List. Citace z manuálu pro routerOS (refman-2.9):

default-authentication ( yes | no ; default: yes ) - specifies the default action on the clients side for APs that are not in connect list or on the APs side for clients that are not in access list • yes - enables AP to register a client even if it is not in access list. In turn for client it allows to associate with AP not listed in client's connect list

Jedna vychytávka: pokud se správcovi nechce pořád vypisovat MACovky nových připojenců lze na chvíli Default Authenticate zapnout, nový připojenec přiskočí do Wireless-Registration, tam nad ním je možno dát "pravou myš" a přidat do Access listu (Copy to Access List) a příp. dopsat komentář. Pozn. na chvíli budete bez MAC restrikce (otázka je nakolik máte bezpečnost vyřešenou jinak).

Veřejné IP

Nastavení VIP podle wiki (maska 255.255.240.0 a brana 89.248.255.254) jsem na routerOS nerozběhal, proto doporučuju "obětovat" 1 VIP pro RB. Příklad z Hvězdy:

IP-addresses: 89.248.245.81/28 wlan1 (proste ten rozsah, ktery jsi dostal pro APcko) Routing-OSPF-Networks: 89.248.245.80/28 (a cost bude jeden pro ten celej interface - tj. jak pro VIP, tak non-VIP)

Co budu dělat až bude potřeba rozdat VIPy na dvou interfacích je otázka - řešení jsou: rozpůlit stávající VIP rozsah, zažádat o další VIP rozsah, nasadit na RB linux. Vzhledem k tomu, že první dvě varianty opět sežerou další VIP "na nic", tak to vidím na tu třetí...

Alternativní nastavení

Na všech rozhraních, kde budu vysílat VIP se nastaví Proxy-ARP (Interface X:General->ARP). Na jedné síti může být pouze jeden počítač s proxy-arp. Nenastavujte proto proxy-arp na ethernet, pokud už jiný počítač na ethernetu má proxy-arp zapnuté.

Na jedno rozhraní se přidá adresa brány pro VIP: 89.248.255.254/32, nebo se může přidat routa na jiný počítač, který má tohle IP nastavené. Obojí díky proxy-arp funguje.

Nakonec přidat pro každého s VIP routu. Bohužel mikrotik neumí něco jako linux

route add -host HOST dev DEVICE

a chce vždy pro routu bránu. Jako bránu jsem dal IP, které je přiřazeno na interface, kam to chci posílat. Na hive má wifi rozhraní adresu 10.107.14.1. Pro lidi z wifi jsem přidal toto pravidlo: adresu 89.248.241.XYZ/32 pošli na bránu 10.107.14.1. Vypadá to docela divně - routuji to sám na sebe, ale u mikrotiku to funguje.

Proxy-arp má jednu vadu - pro neznámé IP způsobuje kolize adres. Tj. pokud si nastavím na počítači adresu 192.168.X.Y, tak mě to bude hlásit kolizi. U mikrotika jsem to vyřešil tím, že jsem přidal do Route list->Rules pravidlo pro 192.168.0.0/16 s akcí drop pro rozhraní s proxy-arp. Pro adresy 192.168.X.Y to už nehlásí kolize.

Tip: Nezapomeňte v <IP-Routing-OSPF-Interface-Setting> zapnout <Redistribute Connected Routes> a <Redistribute Static Routes> jako <as type 1> jinak vám to nepůjde a budete dumat nad tím kde jste napsal blbě IP či nad jinejma věcma. :) Shorny

Nstreme

Linux do Routerboardu řady 5xx

Do RB řady 5xx lze přidat CF kartu a na ni nahrát OS Linux. Návod na RouterboardRB500Linux.

Doporuceni

1. Na zimu je doporuceno,pokud je kruta - a mikrotik se pouziva v oudoorove krabici zapnout prez serial konzoli - vykon procesoru z power-safe na full :) rb si tak vytopi domecek a nehryzne se. Na leto je naopak doporuceno vypnout rezim full.

2. Point to point mikrotik - mikrotik v zarusenem prostredi. Za 30 dolaru jde dokoupit licenci superchannel, ktera umozni pouzivat pulfrekvence ktere jsou v CR povolene - pohybyje se stale ve vymezenych frekvencich. Pouzitim teto frekvence ziskame znacnou vyhodu pred "konkurenci" napr na slovensku je toto nelegalni.

3. Area

dale je dobre z duvodu bezpecnosti si nastavit priznak area - pozor funguje pouze proti mikrotiku.Potom normalni hwap nemaji sanci se na tuto linku pripojit.

4. Pozot na radary! Podle CTU je nutne mit na sitove karte zapnuty radar detect. Tato funkce pri detekci radaru vam odstavi ap tusim na 5 minut. Pokud to vypnete vystavujete se tomu ze za vami prijedou CTU. Nektere radary v CR pouzivaji stejnu frekvenci jako 5G 5652 MHz 5660 MHz napriklad ty na http://www.chmi.cz/meteo/rad/index.html Pokud tam nekdy vidite takove trychtyrove cary, tak to nekdo nezapnul radar detect a vysila na stejne frekvenci, ctu po tom jdou tak bacha.

Nastaveni RB s Beta FW jako bridge clienta

Dlouhou dobu trvalo, než kluci z mikrotiku dokázali vyvinout FW, který by běžel jako bridge-klient bez větších problémů. Nejnovější firmware nese označení RC2. Po mém odzkoušení doporučuji. Nemám problém. Dle mého soudu ideální na klientské stanice. Levné a hodně to umí :-)

Než nahraji beta firmware

Koupím RB :-) a to ne ledajaký. Ozkoušeno v Hkfree na RB133c (level3 = neumí mód AP!) Všeobecně vyzkoušeno i na řadě 5XX. Lepší poznatky, protože má více RAM a rychlejší CPU.

NEDOPORUČUJI beta FW používat na RB112!!! Už dohromady tři kusy se flashovaly přes konzoli. Tento RB beta FW nějak nezvládá.

1) Přihlásit do RB přes Winbox.

2) Nastavit IP z rozsahu, odkud budu RB nastavovat

- to je důležité, viz. krok 4!

3) Stáhnu Beta firmware a flashnu třeba přes web management

- do prohlížeče napíšu IP, kterou jsem přiřadil svému RB.

Pozn. Na zaklade rady Zitnypa jsem to udelal jinak - nenahral jsem cely firmware, ale pouze vybrane balicky pres winbox do Files (v3.0rc5 - advanced-tools, routerboard, security, system, wireless), pote stacil reboot a bylo hotovo - vynechal jsem tedy body 4+5 a necekal jsem ani tech 10min. (Paul)

4) Příhlásím se přes ssh nebo telnet (doporučuji SSH) na RB.

- bude toho mít asi hodně na práci, takže mu dejte na čas..

5) Vypnu nepotřebné balíčky -> system->package =>

-[dr.easy@Kratonohy-Client] /system package> print

Flags: X - disabled (křížkem označené VYPNEME)

# NAME VERSION 0 system 3.0rc2 1 X hotspot 3.0rc2 2 X dhcp 3.0rc2 3 routerboard 3.0rc2 4 X ppp 3.0rc2 5 X ipv6 3.0rc2 6 wireless 3.0rc2 7 X ntp 3.0rc2 8 routeros-rb500 3.0rc2 9 X routing 3.0rc2

Nyní system->restart - pozor, může to trvat i 10 minut. Nevypínat, ale čekat, dokud nepípne a nenaběhne!

Finální úprava BETA FW

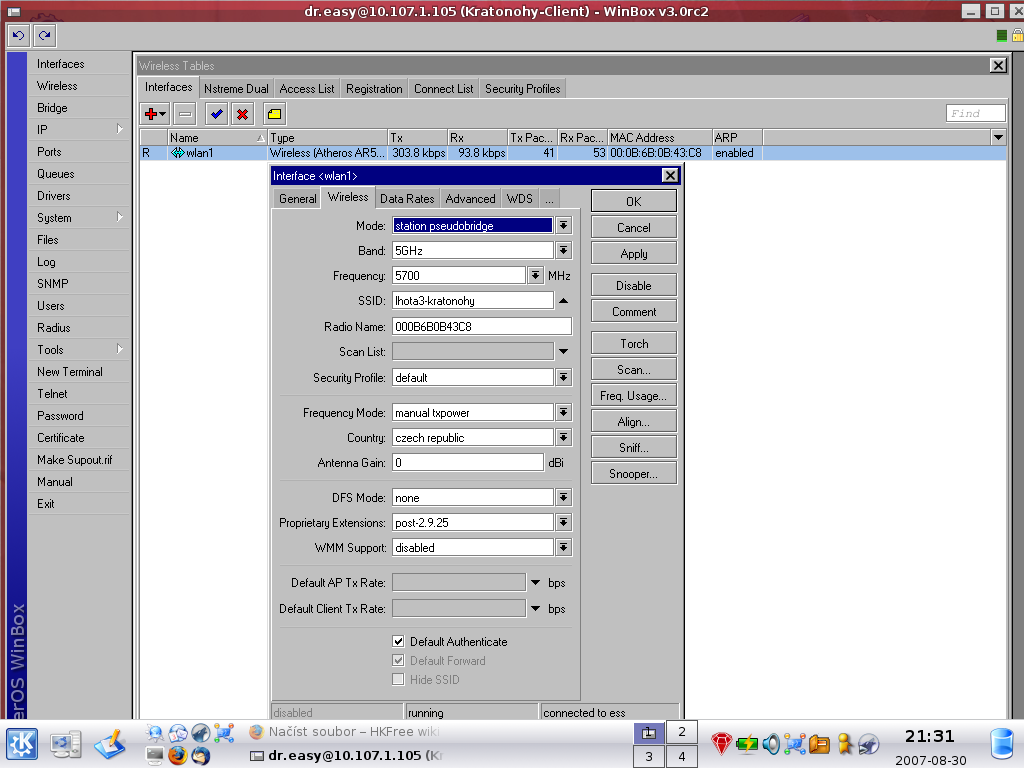

1) Wireless

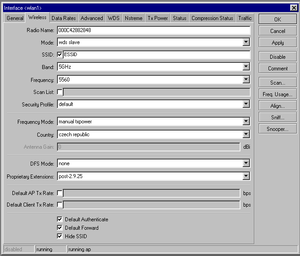

Pokud chceme používat RB jako klienta v bridge (rozuměj eth+wlan = 1 IP //neroutovano), připojíme se přes WinBox, přejdeme do Wireless, vybereme naši wlan kartu a nastavíme dle obrázku:

samozřejmě si nastavíme SSID a channel na síť, kam se připojujeme

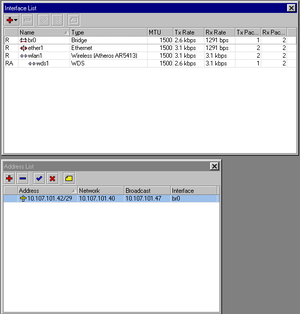

2) Bridge + routa + IP

Vše do bridge, záložka Bridge => přidat, v port vybrat všechny rozhraní a zbridgovat

IP= nastavíme IP adresu pro RB a přiřadíme ji na interface bridge

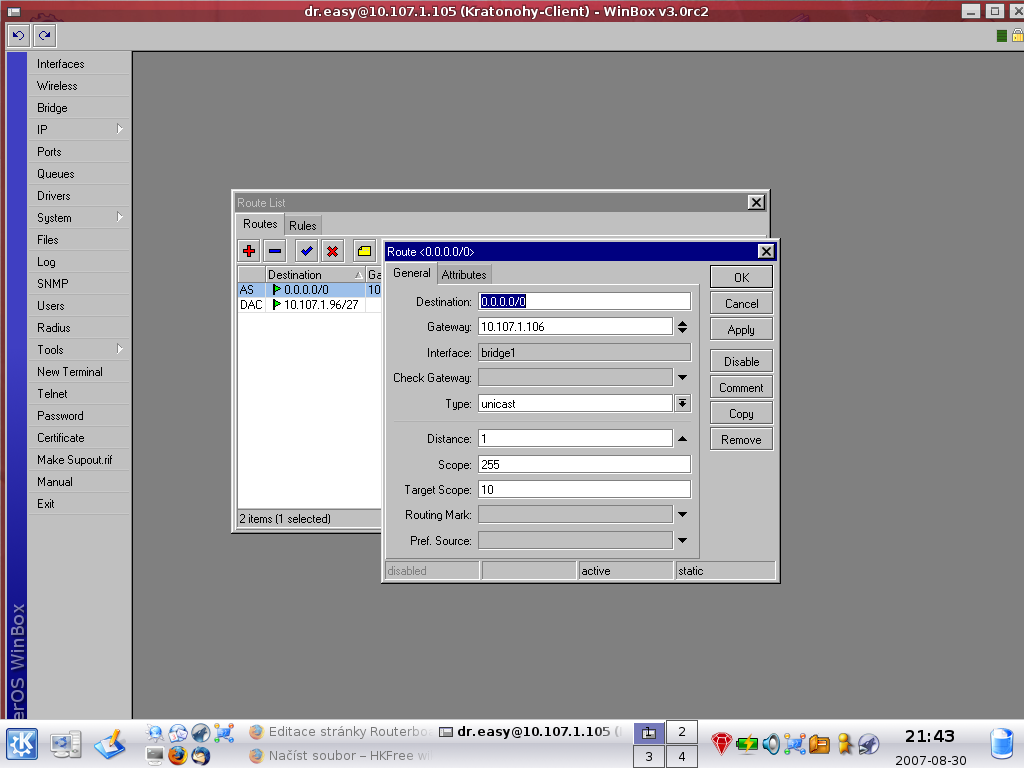

Nastavení routy - DŮLEŽITÉ

Je to opravdu důležité, protože jinak se do RB nedostanete. Jen přes SSH, ale sám o sobě pojede.

Vysvětlím na příkladu:

Lhota3(AP) ====> RB133C (klient) ===> RB 532 (router)

vždy dáváme routu na ten router, který je ZA klientem (jinak by to jelo jen z jedné strany)

10.107.1.104 (lhota3) ====> 10.107.1.105 (RB133C) ===>10.107.1.106 (Router 532)

- Routy přidáváme v IP->Routes

v případě problémů se ptejte. P.s. návod moc narychlo, nemám čas. popř. doupravte. Díky

Dr.Easy

Nastaveni dvou routerboardu do plne transparentniho bridge

Pokud je potřeba postavit linku (jako u compexu mod Point-To-Point), která je plně transparentní, tj. prochazi pres ni i OSPF, tak je treba udelat par kroku. Funkcni na dvou RB112, RB133c a jaka koliv vyssi verze RB

Mame dva RouterBoardy RB-A a RB-B. Kroky jsou identicke pro oba RB, vyjma pripadu, kde je to jasne napsano.

1) Nastaveni Interface

Pridat interface br0 a priradit IP adresu (RB-A a RB-B nesmi mit stejnou), at se na to v budoucnu muzem dostat pres winbox z domu. Do br0 pridat ether1 i wlan1.

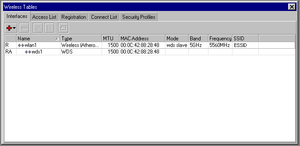

2) Nastaveni Wireless

Pridat novy interface WDS, a do nej vyplnit MAC adresu protejsiho RB

3) Nastaveni Wifi wlan1

Nastavit ESSID. Mod u RB-A bude WDS Slave a u RB-B bude bridge. Nastavit skryti ESSIDu

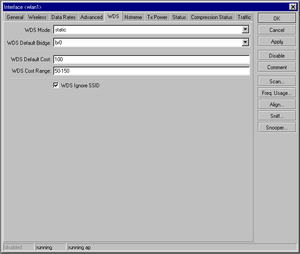

4) Nastaveni Wifi WDS

Nastavit mod Static. A WDS default bridge na br0

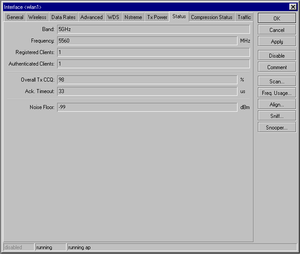

5) Status

Pokud je vse nastaveno spravne vidime u RB co je v modu bridge pripojenou stanici

6) Nezapomenout pridat defaultni routu, at se na to dostanem i z domu

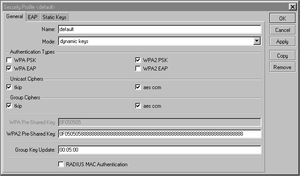

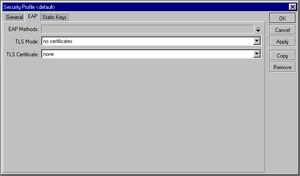

7) Volitelne: Sifrovani prenosu

V nastaveni Wireless-Security nastavime WPA2 PSK dle obrazku Security General. Klice zadat co nejdelsi, a na oba RB stejne